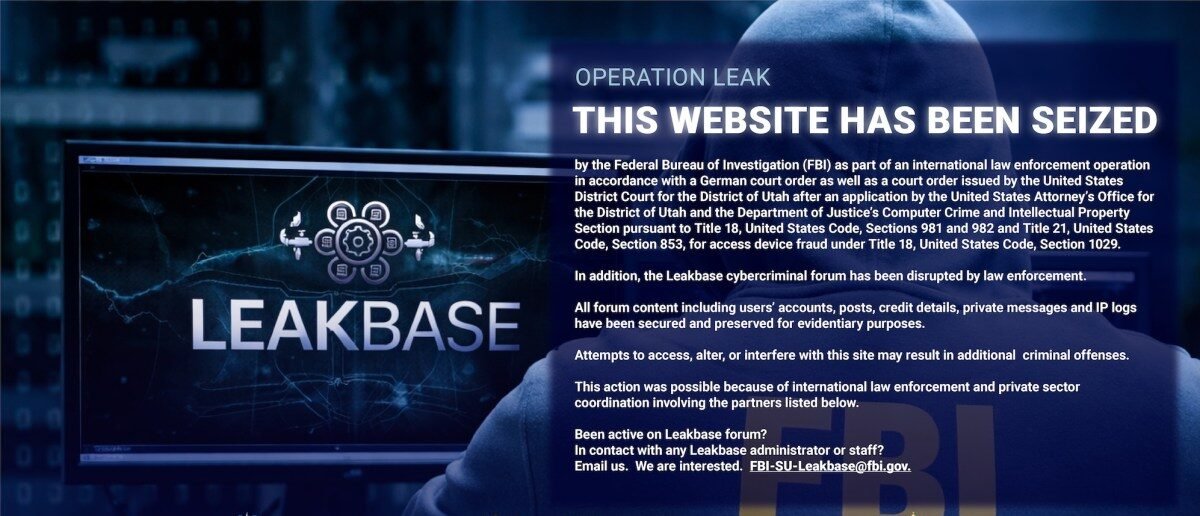

Une opération coordonnée entre les États-Unis et l’Union européenne

Selon les autorités, l’action ayant conduit à la fermeture de LeakBase s’inscrit dans une dynamique de coopération renforcée entre agences de police et services spécialisés des deux côtés de l’Atlantique. Ce type d’intervention, de plus en plus fréquent face à des menaces qui ignorent les frontières, combine généralement investigation numérique, recoupement de preuves, demandes judiciaires et saisies d’infrastructures. L’objectif : neutraliser les plateformes qui industrialisent le partage d’identifiants compromis et d’outils facilitant les intrusions, puis remonter les chaînes d’acteurs, des administrateurs aux revendeurs.

LeakBase, “l’un des plus grands forums cybercriminels au monde”

Les autorités décrivent LeakBase comme “l’un des plus grands forums en ligne pour les cybercriminels”. Cette qualification n’est pas anodine : elle renvoie à une plateforme structurée, dotée de sections thématiques, de mécanismes de réputation et parfois de services annexes (annonces, “marketplace”, tutoriels, support). Dans ce modèle, les fuites de bases de données deviennent un produit, les mots de passe volés une monnaie, et les outils de hacking un accélérateur de passage à l’acte. La fermeture de LeakBase vise donc autant l’infrastructure que l’écosystème : priver les acteurs malveillants d’un lieu de rencontre, de transaction et de diffusion.

Un архив de bases piratées et des centaines de millions de mots de passe

L’élément le plus marquant reste l’ampleur des données évoquées : LeakBase aurait maintenu une archive de bases de données piratées contenant des centaines de millions de mots de passe. Dans l’univers de la cybersécurité, ces “archives” servent souvent à alimenter des attaques par credential stuffing (tests automatisés d’identifiants sur des services en ligne), à personnaliser des campagnes de phishing, ou à préparer des prises de contrôle de comptes. Plus le volume est important, plus les probabilités de réutilisation d’un mot de passe augmentent — et plus l’impact potentiel s’étend, des utilisateurs individuels aux entreprises, administrations et plateformes numériques.

Pourquoi ces forums sont des amplificateurs de cyberattaques

Au-delà du sensationnel, la fermeture de LeakBase met en lumière un mécanisme central : la “scalabilité” du cybercrime. Un forum qui diffuse des listes d’identifiants et des outils de piratage permet à des profils peu qualifiés de passer à l’attaque, réduisant la barrière d’entrée. Les bases de données volées deviennent des kits prêts à l’emploi, et la circulation rapide d’informations (vulnérabilités, scripts, accès compromis) réduit le temps entre une fuite et son exploitation. Résultat : hausse des attaques sur les comptes, multiplication des tentatives d’extorsion, et montée des intrusions opportunistes — un risque direct pour la protection des données et la continuité d’activité.

Conséquences pour les utilisateurs et les organisations

Même lorsque les victimes ne sont pas directement liées à LeakBase, l’existence de grandes archives de mots de passe volés alimente un risque permanent. Les entreprises sont particulièrement exposées si des collaborateurs réutilisent des identifiants entre services personnels et professionnels. Une simple compromission peut ouvrir la porte à une escalade : accès à des boîtes mail, réinitialisations de mots de passe, usurpation, puis infiltration de systèmes internes. Côté grand public, le danger se traduit par des prises de contrôle de comptes, des fraudes et des campagnes d’hameçonnage plus crédibles, car basées sur des données réelles. Dans un contexte où les fuites de données s’enchaînent, le démantèlement de tels forums agit comme un frein — mais ne supprime pas la circulation des données déjà exfiltrées.

Un signal fort pour l’écosystème de la cybersécurité

La mise hors ligne d’une plateforme de ce type envoie un message clair : les forums cybercriminels ne sont plus des zones grises intouchables. Elle renforce aussi l’importance de la collaboration internationale, seule capable de suivre des infrastructures distribuées, des hébergements multiples et des opérateurs éclatés. Pour les acteurs de la cybersécurité, cette opération rappelle également une réalité : la protection ne se limite pas à “éviter la fuite”, mais à réduire l’impact d’une exposition — via l’authentification multifacteur, la détection d’anomalies, la surveillance des identifiants compromis (threat intelligence), et des politiques strictes de gestion des mots de passe.

Ce que les entreprises peuvent faire dès maintenant

La fermeture de LeakBase est une victoire tactique, mais elle n’efface pas les risques. Les organisations ont tout intérêt à accélérer les fondamentaux : imposer des mots de passe uniques, activer le MFA partout où c’est possible, bloquer les connexions suspectes, et sensibiliser aux attaques par credential stuffing et phishing. La rotation d’identifiants exposés, l’audit des accès et la segmentation des systèmes restent des mesures clés. Dans un monde où des “centaines de millions de mots de passe” peuvent circuler en quelques clics, la résilience devient un avantage compétitif — et parfois, une condition de survie.