Une usurpation de marque taillée pour l’ère du télétravail

L’attaque n’a rien d’un spam grossier. Elle s’inscrit dans une logique de “brand impersonation” : des domaines frauduleux, visuellement proches de ceux de Microsoft, sont enregistrés et mis en scène pour ressembler à des pages Teams ou à des portails de connexion d’entreprise. Cette stratégie s’appuie sur un constat : dans un environnement où les notifications, invitations à des réunions et partages de fichiers s’enchaînent, la vigilance baisse. Les attaquants misent alors sur des scénarios plausibles — message urgent, document à valider, enregistrement de réunion à consulter — pour amener la victime à cliquer.

Le mécanisme : du faux domaine au payload malveillant

D’après l’alerte évoquée par SEAL Org, la chaîne d’infection repose sur un levier simple : convaincre l’utilisateur de télécharger ou d’exécuter un fichier présenté comme légitime (mise à jour, module Teams, plugin audio/vidéo, “document” à ouvrir). Une fois le téléchargement déclenché depuis un faux domaine Microsoft Teams, la charge utile (malicious payload) peut installer un logiciel malveillant, ouvrir une porte dérobée, voler des identifiants ou préparer une escalade de privilèges. Dans de nombreuses opérations modernes, cette première étape sert surtout de tremplin : le but final est l’accès persistant au réseau, la compromission d’e-mails et d’outils de collaboration, voire le déploiement d’attaques plus lourdes comme le ransomware.

Pourquoi Microsoft Teams est une cible de choix

Teams n’est pas seulement une application de messagerie : c’est un hub de productivité connecté à Microsoft 365, aux calendriers, aux fichiers, à SharePoint, à OneDrive et parfois à des applications métiers intégrées. Pour un attaquant, compromettre un compte Teams (ou tromper un utilisateur via un faux service) peut donner accès à des conversations internes, des documents sensibles, des liens de partage, et des circuits de validation. Résultat : une plateforme pensée pour accélérer la collaboration devient, en cas d’abus, un accélérateur de compromission. Le télétravail et les environnements hybrides renforcent ce risque : les échanges se font vite, souvent depuis des terminaux personnels ou en mobilité, et les contrôles de sécurité sont parfois moins homogènes.

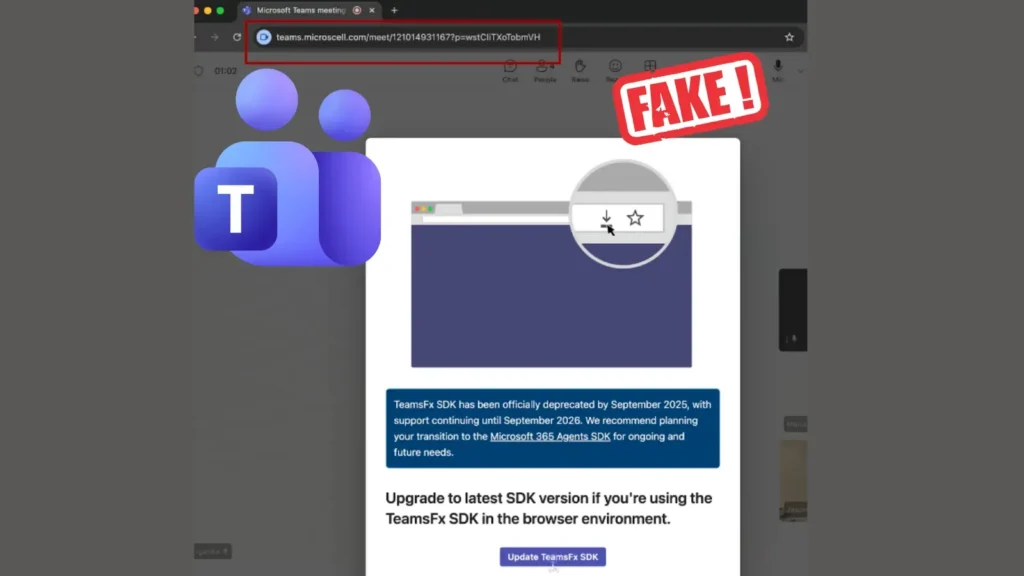

Des signaux faibles à repérer : la guerre des détails

Ces attaques reposent sur des indices subtils. Le domaine peut comporter un tiret, une extension inhabituelle, une variation orthographique ou un sous-domaine trompeur. Les pages peuvent reproduire fidèlement l’identité visuelle de Microsoft, avec une ergonomie convaincante. Un autre indicateur fréquent : l’urgence artificielle (“action requise”, “votre compte sera suspendu”, “vous avez manqué un message important”) qui pousse à agir sans vérifier. Dans le contexte de la cybersécurité, ces signaux faibles sont précisément ceux qui permettent de casser la chaîne d’attaque avant l’exécution du payload malveillant.

Risques pour les entreprises : du vol d’identifiants à l’arrêt d’activité

Les impacts potentiels dépassent largement l’utilisateur piégé. Une compromission initiale via un faux Microsoft Teams peut conduire au vol de mots de passe, à la récupération de tokens de session, au détournement de comptes Microsoft 365 ou à l’installation d’outils d’accès à distance. Pour l’entreprise, le scénario peut évoluer vers une exfiltration de données, un espionnage discret, une fraude interne (BEC), voire une paralysie opérationnelle. Les secteurs les plus exposés sont ceux où Teams est omniprésent : services, médias, finance, administration, santé, ainsi que les organisations avec de nombreux prestataires et flux de collaboration externes.

Mesures de défense : renforcer l’hygiène numérique et les contrôles

Face à cette campagne, les bonnes pratiques restent efficaces, à condition d’être appliquées avec rigueur. Côté utilisateurs, la règle d’or consiste à vérifier l’URL avant toute authentification ou téléchargement, et à privilégier l’accès via les canaux officiels (application Teams, portail Microsoft 365, favoris validés). Côté IT et sécurité, plusieurs leviers s’imposent : filtrage DNS et blocage des domaines suspects, durcissement des politiques de téléchargement, détection EDR sur les postes, et surveillance des connexions anormales aux comptes. L’activation de l’authentification multifacteur (MFA) et l’application du principe du moindre privilège réduisent l’impact d’un vol d’identifiants. Enfin, des simulations de phishing ciblées “Teams-like” peuvent préparer les équipes à repérer ce type d’imitation, désormais courant.

Une tendance de fond : la collaboration comme nouveau terrain de chasse

Ce que révèle cette vague d’attaques, c’est une évolution du paysage : les cybercriminels suivent l’usage réel des entreprises. Après les e-mails et les faux portails de banques, c’est l’univers des outils collaboratifs qui devient la surface d’attaque prioritaire. Dans un monde où l’identité numérique est la clé d’entrée du cloud, la cybersécurité ne se limite plus au périmètre réseau : elle se joue sur les domaines, les sessions, les permissions et la capacité des équipes à distinguer le vrai du faux. Pour les organisations, l’enjeu est clair : sécuriser Microsoft Teams et, plus largement, l’ensemble de l’écosystème Microsoft 365, en combinant technologies de détection, gouvernance des accès et culture de vigilance.