انتحال علامة Microsoft Teams… مصمم لزمن العمل عن بُعد

هذه ليست رسائل “spam” بدائية يمكن تمييزها بسهولة. الحملة مبنية على منطق Brand Impersonation: تسجيل domains احتيالية قريبة بصرياً من نطاقات Microsoft، ثم تصميم صفحات تبدو كأنها بوابات Teams أو صفحات تسجيل دخول مؤسسية. الرهان هنا واضح: في بيئة تتدفق فيها الإشعارات والروابط والملفات، تتراجع “لحظة التحقق” لصالح السرعة. ويأتي الإقناع عبر سيناريوهات واقعية للغاية: رسالة عاجلة من زميل، ملف يحتاج اعتماداً سريعاً، تسجيل اجتماع يجب مراجعته، أو تحديث Plugin للصوت/الفيديو.

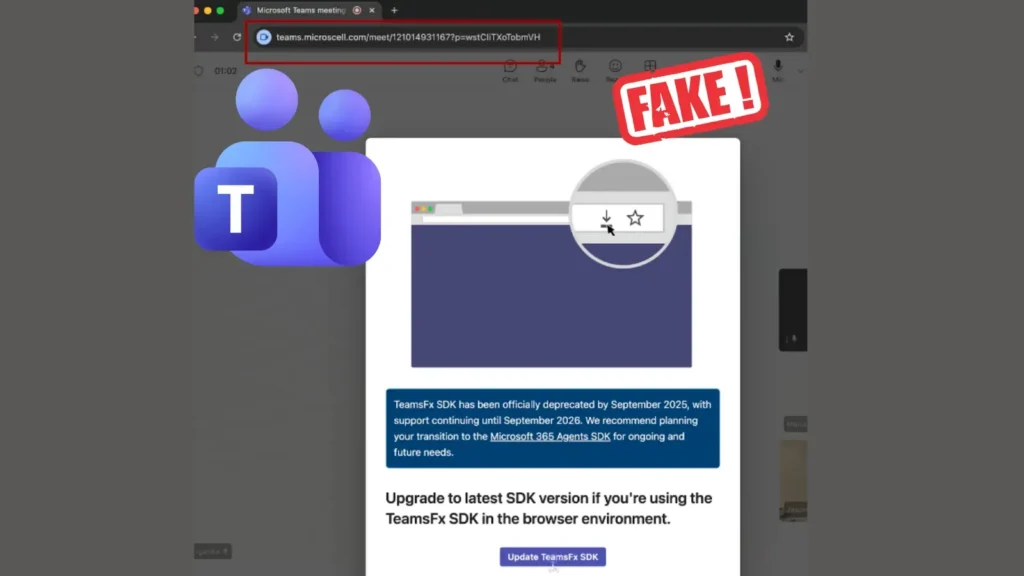

كيف تبدأ العدوى: من Domain مزيف إلى Payload خبيث

بحسب التنبيه المنسوب إلى SEAL Org، تعتمد سلسلة الهجوم على خطوة بسيطة ظاهرياً: إقناع المستخدم بتنزيل ملف يبدو شرعياً—قد يُقدَّم كـ update، إضافة Teams، plugin، أو “document” يجب فتحه. بمجرد أن يتم التنزيل من نطاق Microsoft Teams مزيف، يبدأ الجزء الأخطر: الـ malicious payload يمكنه تثبيت malware، إنشاء backdoor، سرقة credentials، أو التمهيد لـ privilege escalation داخل بيئة الشركة. وفي كثير من العمليات الحديثة، تكون هذه المرحلة مجرد “باب الدخول”؛ إذ تسعى المجموعة لاحقاً إلى وصول دائم (persistence) داخل الشبكة، السيطرة على حسابات Microsoft 365، ثم الانتقال إلى هجمات أثقل—بما في ذلك ransomware أو سرقة بيانات على نطاق واسع.

لماذا Teams هدف مثالي للمهاجمين؟

Teams ليس تطبيق محادثة فقط، بل مركز إنتاجية مرتبط مباشرة بمنظومة Microsoft 365: البريد، التقويم، SharePoint، OneDrive، والملفات والروابط وموافقات العمل، وأحياناً تطبيقات داخلية مدمجة. لذلك، فإن خداع مستخدم عبر صفحة Teams مزيفة أو الاستيلاء على حسابه يمنح المهاجم نافذة على محادثات داخلية، وثائق حساسة، روابط مشاركة، ومسارات اعتماد. المشكلة أن منصة صُممت لتسريع التعاون، قد تتحول—عند إساءة استخدامها—إلى مسرّع للاختراق. ويزداد الخطر في العمل الهجين: أجهزة متعددة، اتصال من المنزل أو أثناء التنقل، وتفاوت في سياسات الحماية بين الفرق والفروع.

إشارات صغيرة تكشف الهجوم… لكنّها تُفلت بسرعة

تعتمد هذه الهجمات على “حرب التفاصيل”. قد يحتوي الـ domain على شرطة إضافية، أو امتداد غير مألوف، أو خطأ إملائي طفيف، أو subdomain مخادع يوحي بالشرعية. كما أن الصفحات المزيفة قد تنسخ هوية Microsoft البصرية بإتقان، ما يجعلها مقنعة حتى للمستخدمين ذوي الخبرة. أحد أكثر المؤشرات تكراراً هو الإلحاح المصطنع: “Action required”، “سيتم تعليق الحساب”، “فاتتك رسالة مهمة”. الهدف هو دفع الضحية للتصرف فوراً قبل فحص الرابط أو مصدر الطلب—وهي النقطة التي يمكن عندها كسر سلسلة الاختراق قبل تنفيذ الـ payload.

النتائج على الشركات: من سرقة الهوية إلى تعطيل الأعمال

الضرر لا يقف عند الموظف الذي نقر على الرابط. اختراق أولي عبر Microsoft Teams مزيف قد يقود إلى سرقة كلمات المرور، الحصول على session tokens، الاستيلاء على حسابات Microsoft 365، أو تثبيت أدوات Remote Access تُستخدم لاحقاً للحركة داخل الشبكة (lateral movement). ثم تتطور القصة إلى exfiltration للبيانات، أو تجسّس هادئ طويل المدى، أو BEC (احتيال عبر البريد/الهوية المؤسسية)، وصولاً إلى توقف عمليات الشركة. وتبدو القطاعات الأكثر عرضة هي التي يعتمد عملها على Teams بكثافة: الخدمات، الإعلام، المالية، الإدارة، الصحة، وأي مؤسسة تعمل مع عدد كبير من الموردين والشركاء عبر قنوات تعاون خارجية.

الدفاع العملي: DNS Filtering وEDR وMFA… مع ثقافة تحقق

الخبر الجيد أن إجراءات الوقاية التقليدية ما تزال فعّالة—إذا طُبّقت بصرامة. على مستوى المستخدمين، القاعدة الذهبية: تحقق من URL قبل تسجيل الدخول أو تنزيل أي ملف، وفضّل الوصول عبر قنوات موثوقة مثل تطبيق Teams الرسمي أو بوابة Microsoft 365 أو روابط محفوظة ومعتمدة. وعلى مستوى فرق IT والأمن: يصبح ضرورياً تفعيل DNS filtering وحظر النطاقات المشبوهة، تشديد سياسات التنزيل والتنفيذ، واستخدام EDR لمراقبة السلوكيات غير الطبيعية على الأجهزة. كذلك، يظل MFA حجر أساس لتقليل أثر سرقة credentials، مع تطبيق مبدأ Least Privilege لتقليص نطاق الضرر عند حدوث اختراق. ولرفع المناعة البشرية، يمكن تنفيذ محاكاة phishing “Teams-like” لأن هذا النمط من التقليد أصبح شائعاً ومتطوراً.

اتجاه أوسع: أدوات التعاون تتحول إلى ساحة صيد

هذه الحملة تكشف تحوّلاً في عقلية المهاجمين: تتبع الاستخدام الحقيقي داخل الشركات. بعد سنوات من التركيز على البريد الإلكتروني وبوابات الدفع المزيفة، انتقلت الأولوية إلى أدوات التعاون التي تحمل مفاتيح العمل اليومي. في عالم يعتمد على cloud identity، لم تعد الحماية محصورة في جدار ناري أو شبكة داخلية؛ بل تمتد إلى domains، sessions، permissions، وقدرة الموظفين على التفريق بين الحقيقي والمزيّف. الخلاصة للشركات واضحة: تأمين Microsoft Teams لا ينفصل عن تأمين Microsoft 365 بالكامل—مزيج من الرصد التقني، حوكمة الوصول، ورفع جاهزية المستخدم أمام أدق تفاصيل الخداع.