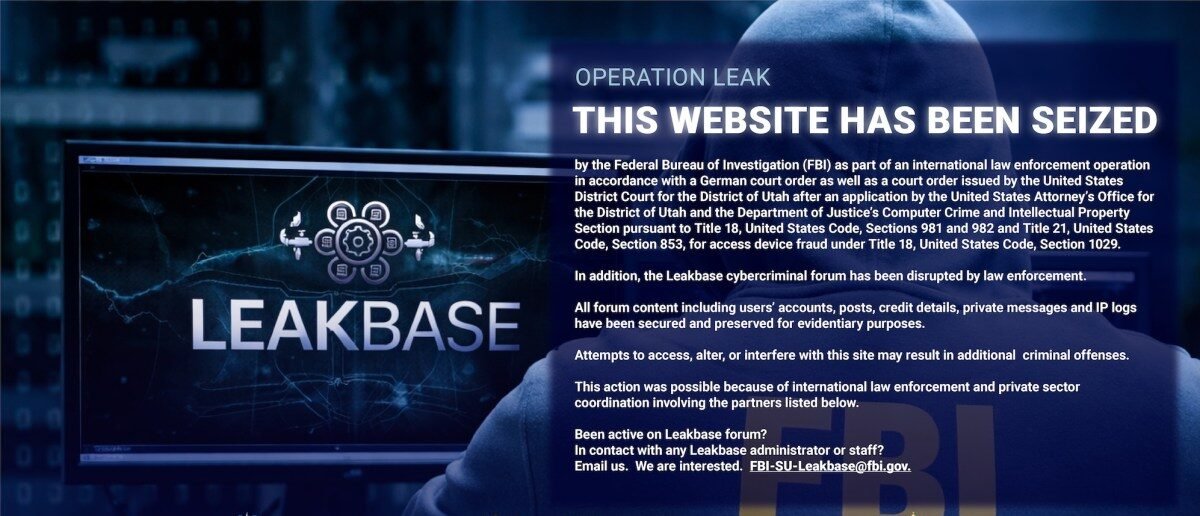

عملية منسّقة بين الولايات المتحدة والاتحاد الأوروبي

بحسب السلطات، جاء تعطيل LeakBase ضمن مسار تعاون متزايد بين وكالات الشرطة والأجهزة المتخصصة على جانبي الأطلسي. هذا النوع من العمليات يعتمد عادة على Digital forensics، وتبادل الأدلة، وتنسيق الطلبات القضائية، وصولاً إلى الاستحواذ على البنية التحتية التي تستضيف الخدمات. وفي عالم تتجاوز فيه الهجمات الحدود في ثوانٍ، يصبح هذا النموذج التعاوني أداة شبه إلزامية لإيقاف منصات تُسهّل تداول بيانات الاعتماد المخترقة وتروّج لأدوات تساعد على تنفيذ الاختراقات بسرعة وبكلفة أقل.

LeakBase… “أحد أكبر منتديات cybercrime في العالم”

وصف السلطات لـ LeakBase بأنه “من أكبر المنتديات الإلكترونية للمجرمين السيبرانيين” ليس مجرد توصيف إعلامي. في مثل هذه المنصات، لا نتحدث عن صفحة نشر عشوائية، بل عن منتدى مُهيكل بأقسام متخصصة، وآليات سمعة وتقييم، وأحياناً خدمات جانبية مثل إعلانات وMarketplace وشروحات ودعم فني. هنا تتحول تسريبات قواعد البيانات إلى منتج، وتصبح كلمات المرور المسروقة عملة، فيما تعمل hacking tools كـ “مسرّع” يُقلّص الوقت بين امتلاك البيانات والبدء باستغلالها.

أرشيف ضخم وقاعدة بيانات كلمات مرور “بمئات الملايين”

أكثر ما يلفت في الملف هو حجم البيانات المتداولة: تشير المعطيات إلى أن LeakBase احتفظ بأرشيف لقواعد بيانات مُخترقة يضم مئات الملايين من كلمات المرور. هذا الحجم يمنح المهاجمين ميزة لا تتعلق بالعدد فقط، بل بالاحتمالات: كلما ازداد حجم التسريب، زادت فرص العثور على مستخدم يعيد استخدام كلمة المرور نفسها عبر خدمات مختلفة—وهي إحدى الثغرات البشرية الأكثر شيوعاً. وتكمن الخطورة أيضاً في أن هذه الأرشيفات تُستخدم كوقود مباشر لهجمات مثل credential stuffing (اختبار آلي لبيانات تسجيل الدخول على منصات متعددة) أو لتخصيص حملات phishing عبر الاستفادة من بيانات حقيقية تُضفي مصداقية على الرسائل الاحتيالية.

لماذا تُعد هذه المنتديات “مُضاعِفاً” للهجمات السيبرانية؟

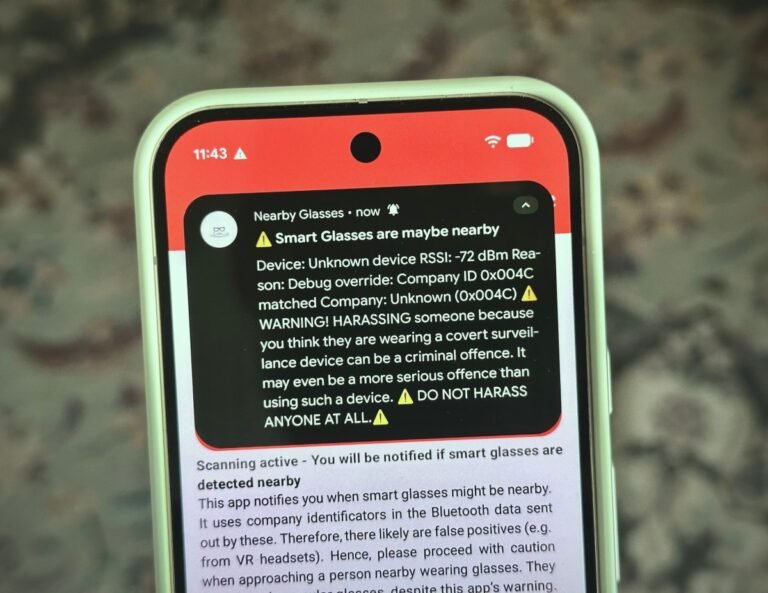

القصة ليست في منصة واحدة بقدر ما هي في آلية عمل اقتصاد الجريمة السيبرانية. منتديات مثل LeakBase ترفع “قابلية التوسع” للهجوم: أي أنها تسمح لأشخاص بمهارات محدودة بتنفيذ هجمات كانت سابقاً تتطلب خبرة أعلى. عندما تصبح قواعد البيانات المسروقة “حزم جاهزة” وعندما تتوفر scripts وأدوات وأدلة تشغيل، تقلّ عتبة الدخول للجريمة السيبرانية، ويقصر الزمن بين حدوث التسريب وبدء استغلاله. النتيجة: زيادة محاولات الاستيلاء على الحسابات، اتساع حملات الابتزاز، وارتفاع الاختراقات الانتهازية التي تستهدف الأفراد والشركات في آن واحد.

تداعيات مباشرة على المستخدمين والشركات—even بدون علاقة مباشرة بـ LeakBase

حتى لو لم يكن المستخدم أو المؤسسة “هدفاً” لـ LeakBase، فإن وجود أرشيفات ضخمة لكلمات المرور المسروقة يبقي الخطر قائماً. الشركات تكون أكثر هشاشة عندما يستخدم الموظفون بيانات اعتماد متشابهة بين الحسابات الشخصية وحسابات العمل. اختراق واحد قد يفتح الباب لسلسلة تصعيد: الوصول إلى البريد الإلكتروني، تنفيذ إعادة تعيين كلمات المرور، انتحال الهوية، ثم اختراق الأنظمة الداخلية. أما على مستوى المستخدمين، فتظهر المخاطر في الاستيلاء على الحسابات، والاحتيال المالي، ورسائل phishing أكثر إقناعاً لأنها مبنية على بيانات صحيحة. وفي ظل تسارع تسريبات البيانات عالمياً، فإن إسقاط منصة مثل LeakBase يبطئ التداول—لكنه لا يمحو البيانات التي تسربت بالفعل.

رسالة قوية: “المنتديات الرمادية” لم تعد بعيدة عن الملاحقة

إخراج منصة بهذا الحجم من الخدمة يبعث بإشارة واضحة إلى أن منتديات cybercrime لم تعد مناطق رمادية عصية على الإغلاق. كما يسلط الضوء على أهمية التعاون الدولي في تتبع بنى موزعة تشمل استضافة متعددة ومشغلين في ولايات قضائية مختلفة. بالنسبة لقطاع الأمن السيبراني، تعيد العملية التأكيد على حقيقة عملية: الحماية لا تعني فقط منع التسريب، بل تقليل أثر التعرض عبر أدوات وإجراءات مثل MFA، واكتشاف السلوك الشاذ، ومراقبة بيانات الاعتماد المسربة عبر threat intelligence، وفرض سياسات صارمة لإدارة كلمات المرور.

ماذا يمكن للمؤسسات فعله الآن؟ خطوات عملية لتقليل المخاطر

إغلاق LeakBase مكسب تكتيكي، لكنه لا يزيل الخطر من جذوره. الخطوات الأكثر إلحاحاً تبدأ بالأساسيات: فرض كلمات مرور فريدة لكل خدمة، وتفعيل MFA أينما أمكن، ووضع ضوابط لرصد محاولات تسجيل الدخول المشبوهة والحد من credential stuffing. كما يُنصح بتدوير بيانات الاعتماد عند الاشتباه بالتعرض، وتدقيق الصلاحيات، وتطبيق segmentation للأنظمة لتقليل أثر أي اختراق. في زمن يمكن فيه تداول “مئات الملايين من كلمات المرور” خلال دقائق، تصبح المرونة الأمنية—Resilience—ليست رفاهية تقنية، بل شرطاً للاستمرارية والثقة الرقمية.